Безопасность информационной системы — это свойство системы, заключающееся в ее способности обеспечить конфиденциальность и целостность информации.

Введение

Идеология открытых систем в значительной мере смогла отразиться на методологических аспектах и направлениях развития сложных распределенных информационных систем. Она основывается на безусловном соблюдении правил организации профилей, протоколов и стандартов. Программное и аппаратное обеспечение согласно данной идеологии должно соответствовать самым важным требованиям переносимости и возможности согласованной, совместной работы с иными удаленными элементами.

Это должно позволить реализовать обеспечение совместимости элементов разных информационных систем, а также средств трансляции данных. Проблема может быть сведена к максимально возможному повторному применению созданных и проверенных программных и информационных элементов при модификации вычислительных аппаратных платформ, операционных систем процессов взаимодействия.

Безопасность функционирования информационных систем

При формировании сложных, распределенных информационных систем, создании их архитектурной организации, инфраструктуры, выборе элементов и связей между ними необходимо соблюдать помимо общих требований, таких как, открытость, возможность масштабирования, переносимость, мобильность, защита инвестиций и тому подобное, некоторые специфические концептуальные требования, направленные на обеспечение безопасности функционирования самой системы и информационных данных. К таковым относятся:

- Архитектурная организация системы должна обладать достаточной гибкостью, то есть, способна допускать сравнительно простое, без базовых структурных модификаций, развитие инфраструктуры и коррекцию конфигурации применяемых средств, увеличение количества функций и ресурсов информационной системы согласно расширению сфер и задач ее использования.

- Необходимо обеспечить безопасность функционирования системы при разных типах угроз и надежную защиту информационных данных от ошибок, связанных с проектированием, разрушением или потерей информации, а также необходимо обеспечить авторизацию пользователей, управление рабочей загрузкой, резервированием данных и вычислительных ресурсов, максимально оперативным восстановлением функционирования информационной системы.

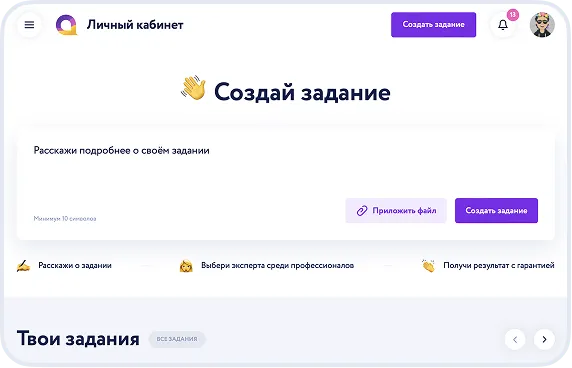

- Необходимо гарантировать комфортный, максимально простой доступ пользователей к сервисам и итогам работы информационной системы на базе передовых графических средств, мнемонических схем и наглядных интерфейсов пользователя.

- Система должна сопровождаться актуализированной, комплектной документацией, обеспечивающей квалифицированную эксплуатацию и возможность модификации информационной системы.

Следует подчеркнуть, что технические системы безопасности, какой бы мощностью они ни обладали, сами по себе не способны обеспечить надежный программный и технический уровень защиты. Лишь сконцентрированная на безопасности архитектура информационной системы может обеспечить эффективное объединение сервисов, а также управляемость информационной системы, ее способность к развитию и противодействию возникающим угрозам при сохранении таких свойств, как повышенная производительность, простота и удобство применения. Для выполнения данных требований, архитектура информационной системы должна базироваться на следующих основных принципах:

- Разработка информационных систем должна базироваться на принципах открытых систем, следовать признанным стандартам, использовать апробированные решения, иерархическую организацию информационных систем с малым количеством сущностей на всех уровнях. Это все должно способствовать прозрачности и отличной управляемости информационных систем.

- Обеспечение непрерывности защиты в пространстве и во времени, невозможности преодоления защитных средств, а также необходимо исключить спонтанный или кем-то вызванный переход в небезопасное состояние, то есть, при любых обстоятельствах, включая нештатные, защитные средства должны или полностью выполнять свои функции, или полностью блокировать доступ в систему или к ее компонентам.

- Необходимо усиливать самое слабое звено, минимизировать привилегии доступа, разделения функций обслуживающих сервисов и обязанностей персонала. Должно предусматриваться такое распределение ролей и ответственности, чтобы один работник не смог нарушить критически важный для организации процесс или вызвать брешь в защите по незнанию или сговору со злоумышленником.

- С позиций программно-технического уровня, принцип минимизации привилегий предполагает выделение пользователям и администраторам только тех прав доступа, которые требуются им для исполнения служебных обязанностей. Это может позволить сократить вероятный ущерб от случайных или умышленных неверных операций пользователей и администраторов.

- Принцип эшелонированной обороны предполагает разнообразие защитных средств, простоту и управляемость информационной системы и системы ее безопасности. То есть, принцип эшелонирования обороны подразумевает не полагаться на единственный защитный рубеж, какой бы надежностью он ни обладал. Средства физической защиты обязаны подкрепляться программно-техническими средствами.

- Эшелонированная оборона может не только блокировать проникновение злоумышленника, но и в отдельных случаях идентифицировать его благодаря наличию протоколирования и аудита. Разноплановые защитные средства подразумевают формирование разных по своему характеру оборонительных рубежей, чтобы от вероятного злоумышленника потребовалось овладеть различными и, по возможности, несовместимыми между собой навыками.

- Обеспечение простоты и управляемости информационных систем в целом и защитных средств, в частности.