Взаимосвязь информационной и кибербезопасности

Информационных систем и технических устройств типа смартфонов, планшетов или компьютеров в настоящее время уже больше, чем на всей планете людей, и потому должна обеспечиваться гарантированная защита информационных технологий от негативных воздействий извне.

Краткое определение информационной безопасности следующее - всесторонняя защита информационных ресурсов от доступа извне (несанкционированного доступа), кибербезопасность же - это защита только обрабатываемых данных от негативных воздействий с помощью цифрового доступа.

Развернутое определение защиты данных в электронной форме, а именно понятие кибербезопасности - это подмножество информационной безопасности с применением защиты информационных ресурсов (компьютеров и сетевых устройств, а также сетей связи) и данных людей, организаций и государств от негативных воздействий с применением несанкционированного цифрового доступа или создания ущерба с помощью передовых цифровых технологий (процессов).

Проблемы защиты важных инфраструктур

Инфраструктуры организаций и/или государств, такие как энергетика, телекоммуникационные и транспортные сети, системы водоснабжения, а также кредитные и финансовые системы называются особым термином "критические инфраструктуры" (КИ), они состоят из пространственно-распределенных и многокомпонентных структур, бесперебойная работа которых определяет в большей степени эффективность функционирования экономики и нормальной жизнедеятельности людей в разных странах и человеческого общества в целом. Из-за сложных структур и характера взаимодействий между элементами КИ анализ с помощью традиционных методов неэффективен (становятся неприменимы в том числе бейсовские сети, а также и методы расчета отказов или деревьев событий). Описание возможных последствий негативных воздействий на КИ может быть построено на основе применения различных сетевых моделей, в основном из теории графов. Такие математические модели будут представлять из себя абстракции для изучения сложных информационных систем, какими и являются все КИ.

Для практического применения расчетов возможных последствий на КИ должна строиться целая иерархия сложных математических моделей, с возможностью описывать в комплексе все риски инфраструктурных систем по отношению к воздействиям (вредоносным) извне. Модели на основе теории графов в настоящее время могут описывать все важные подсистемы сетевых систем КИ, такие как самоорганизация, критичность, хаос и степенные распределения. Компоненты информационных систем обладают также следующими типами взаимозависимостей как между отдельными компонентами инфраструктуры, так и между подсистемами различных КИ:

- Физические взаимосвязи, при которых энергии, вещества или данные физически обмениваются между компонентами КИ, создаваемый или перерабатываемый одной инфраструктурой конечный продукт может использоваться компонентами взаимодействующих инфраструктур как входной продукт. Примером может служить дорожная инфраструктура и энергетика, которые взаимосвязаны между собой физически, поскольку нефтегазовые продукты, перевозимые по дорогам, одновременно применяются и для генерации электроэнергии на ТЭЦ в качестве исходного сырья. В современных автомобилях существует и обратная физическая зависимость, поскольку генерируемая электроэнергия потребляется грузовыми и легковыми автомобилями. При этом прослеживается явная зависимость - при аварии в компонентах одной КИ, могут происходить многочисленные отказы во взаимодействующих КИ.

- Кибервзаимозависимости - взаимосвязи КИ являются информационно зависимыми, когда состояние всех компонентов будет зависеть от данных, передаваемых по информационным системам. В связи с опережающим развитием технологий информационных систем, например - управление энергосистемами и управления автотранспортом (логистика) на дорогах зависят от качества работы информационных систем КИ.

- Территориальные взаимосвязи - это взаимозависимости информационных систем КИ, в которых компоненты находятся в непосредственной территориальной близости и потому испытывают негативные воздействие при чрезвычайных ситуациях на взаимосвязанных КИ.

Особенности перспективных КИ заключаются в возможностях их объединения как в трансграничные, так и глобальные информационные системы целых континентов. Распределение по территории, протяженность и тесные взаимосвязи между КИ приводит функционирование в зависимость от множества факторов, связанных с состоянием социальной, природной и техногенной средой в различных государствах и регионах. Большинство энергий, данных и опасных веществ хранятся, транспортируются и перерабатываются КИ. А значит, КИ оказывают большое влияние на экономику и жизнь людей, что в случае крупномасштабных аварий может иметь самые тяжелые последствия для населения и объектов организаций (государств). Для оперативного управления КИ на уровне организаций и государств создаются центры непрерывного мониторинга обстановки. Пример такого центра для г. Москва показан на рисунке 1.

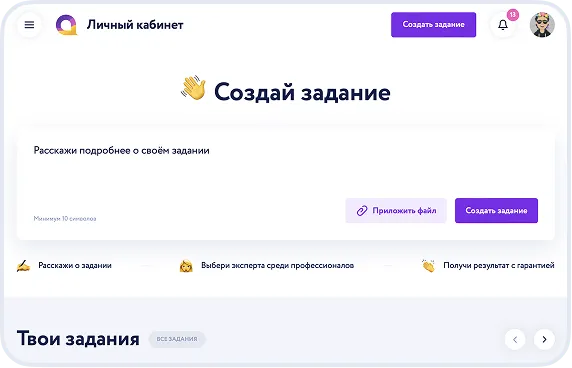

Рисунок 1. Центр непрерывного мониторинга обстановки. Автор24 — интернет-биржа студенческих работ

Рассмотренные территориальная распределенность и сложность КИ вызывают определенные трудности при создании комплексных эффективных защитных систем, при этом практически невозможно оперативно провести детальный сценарный анализ КИ и выявить заранее возможные опасные сценарии развития негативных последствий, а также определить перечень требований к защите информационных систем, для парирования потенциальных угроз безопасности.

Вопросы, решаемые кибербезопасностью

Кибербезопасность, как и любая другая разновидность безопасности информационных систем, требует хорошо продуманных действий для комплексного решения информационной безопасности путем доступности, конфиденциальности и сохранения в неизменном виде обрабатываемых в информационных системах данных, регулярного тестирования защиты от возможных проникновений, сетевой безопасности и защиты программного обеспечения с управлением рисками, внедрения систем доступа к защищаемым данным и обеспечение безопасности мобильных абонентов, а также обучение персонала-посетителей требованиям кибербезопасности и действиям при аварийных сбоях и восстановлении доступа к базам данных.

При этом основная проблема при решении вопросов обеспечения кибербезопасности заключается в применяемых технологиях, так как кибератаки с течением времени постоянно совершенствуются. А значит и традиционные методы защиты наиболее важных подсистем, не беря в расчет менее важные компоненты информационных систем, не могут быть эффективными, а потому содержат значительные риски для комплексной безопасности. Для комплексной защиты объектов и организаций (государств) недостаточно просто внедрить в повседневную деятельность положения документа с анализом рисков информационных систем, а значит для ежедневного контроля безопасности и повышения уровня защищенности необходим анализ, постоянный мониторинг и регулярные усовершенствования кибербезопасности.

Недавно разработанные уникальные кибератаки со временем становятся стандартными приемами попыток негативного воздействия на информационные системы организаций и государств, которым требуется непрерывно защищать собственные инфраструктуры и защищаемые данные от несанкционированного доступа. Это равно относится к уязвимости для кибервторжений и частного сектора и к разнообразных правительственных агентств. Для компаний и государств, регулярно занимающихся высокочувствительными данными, внедряются самые новые системы безопасности для защиты.

Основные киберугрозы

Угрозы безопасности формируются так быстро, что представление о возможном риске в том или ином аспекте информационной системы быстро устаревает, – то что не представляло опасности, вскоре становится критической проблемой. При этом есть ряд стандартных угроз, для которых можно применять меры стандартной защиты от них.

Киберугрозы обладают различными формами и основными из них являются вредоносные программы (получение доступа к защищаемым данным или нанесения ущерба КИ и/или данным), социальная инженерия (для обмана человека с целью получения защищаемых данных или доступа к информационным структурам), фишинг (обман пользователей отправкой поддельных электронных писем), вирусы-вымогатели (вымогательство финансовых средств).

Одна из важнейших возможностей воздействия на самые технически защищенные системы является социальная инженерия с помощью сотрудников. Обычные сотрудники, не входящие в отдел ИТ-безопасности, как правило слабо осведомлены о киберугрозах, потому преступниками могут использоваться людские слабости для манипулирования людьми с целью получения доступа к защищаемым сведениям. Распространенными атаками являются приемы различных форм, в том числе ранее уже перечисленные:

- Фишинг применяется путем распространения электронных писем или чатов, где субъекты угрозы выступают под видом реальных организаций;

- Подлог применяется, когда злоумышленники выступают как авторитетные фигуры или доверенные лица (например, родственники);

- Приманка применяется, когда подбрасываются зараженные вредоносными программами устройства (например, "флешка", USB или CD/DVD) персоналу защищенных структур, в надежде, что сотрудники по неведению будут использовать такое зараженное устройство в информационных системах и случайно установят вредоносное ПО;

- Метод "quid pro quo" применяется для получения информации в обмен на вознаграждение или бесплатный подарок или бесплатное обслуживание. Для обеспечения комплексной защиты требуется наряду с техническими средствами защиты сформировать у пользователей и персонала культуру безопасной работы с информацией.

В современных условиях становятся все более популярны автоматизированные атаки, так как они ниже по стоимости, но не менее продуктивны и надежны.

Стратегия обеспечения кибербезопасности в правительственных структурах и корпоративных сетях требует непрерывности применения средств защиты.

Есть киберугрозы, которые распространяются как на КИ, так и на секретные, политические, военные государственные структуры или инфраструктурные ценности народов мира. К таким угрозам относятся:

- Кибертерориризм (атака на инфраструктуры террористическими организациями для пропаганды собственных идей);

- Кибершпионаж (атака путем взлома систем для получения защищаемых данных);

- Кибервойна (комплексная международная атака высококвалифицированных специалистов государственных спецслужб. При этом осуществляются попытки получения доступа к стратегическим информационным системам (КИ) страны противника, с целью, скомпрометировать защищаемые данные, нарушить связи или повредить инфраструктуры